A review deste mês é a primeira de um conjunto de três em que vamos referir soluções da Microsoft para defender-se contra ataques de phishing, mais especificamente dos ataques de fadiga de MFA.

Neste mês vamos focar-nos no number matching (correspondência de números), uma solução para proteger os utilizadores de MFA dos já referidos ataques de fadiga (também conhecidos como MFA spamming).

Estes ataques baseiam-se na capacidade que os utilizadores têm de aprovar um pedido de MFA sem ter noção do contexto da sessão que estão a autenticar. Estes pedidos são enviados em grande volume, até que o utilizador aceite, seja por engano ou para tentar parar as notificações. Podem ser uma chamada de voz, SMS ou numa notificação de uma aplicação como o Microsoft Authenticator. Um exemplo recente dum destes tipos de ataques foi aquele que afetou a Uber, e que abordámos no artigo de opinião do mês passado

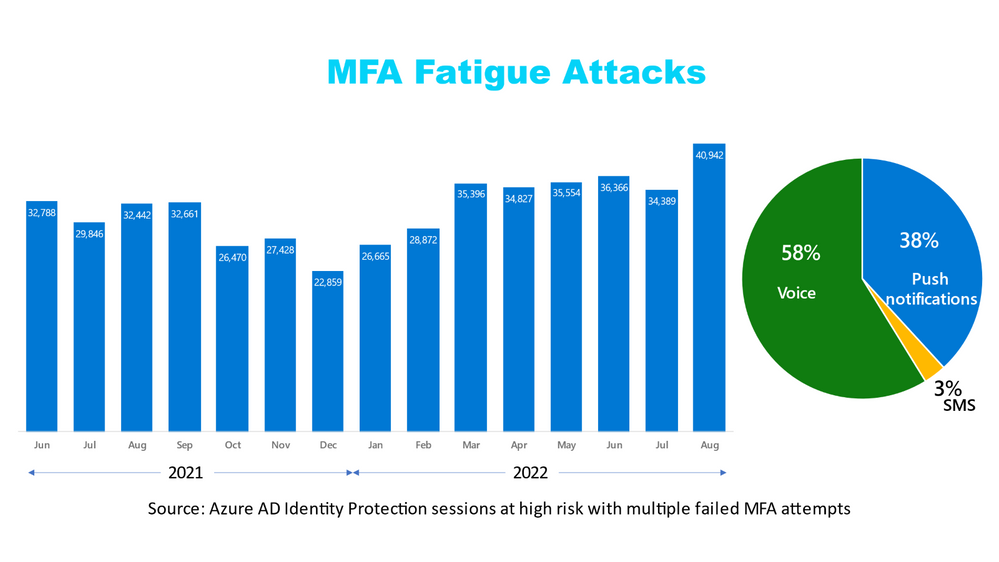

Estudos da Microsoft revelam que cerca de 1% dos utilizadores aceita estes tipos de aprovações simples à primeira tentativa. Este facto, juntamente com o aumento notório destes ataques nos últimos anos (ver gráfico abaixo), torna essencial que os utilizadores tenham de introduzir informação durante a aprovação destes pedidos, bem como ter mais contexto sobre o pedido de autenticação.

O Microsoft Authenticator, a solução da Microsoft de MFA para notificações push, permite agora aumentar a segurança destes tipos de autenticações sem um aumento notório da entropia na autenticação dos utilizadores e a solução é que referimos no início, a do number matching.

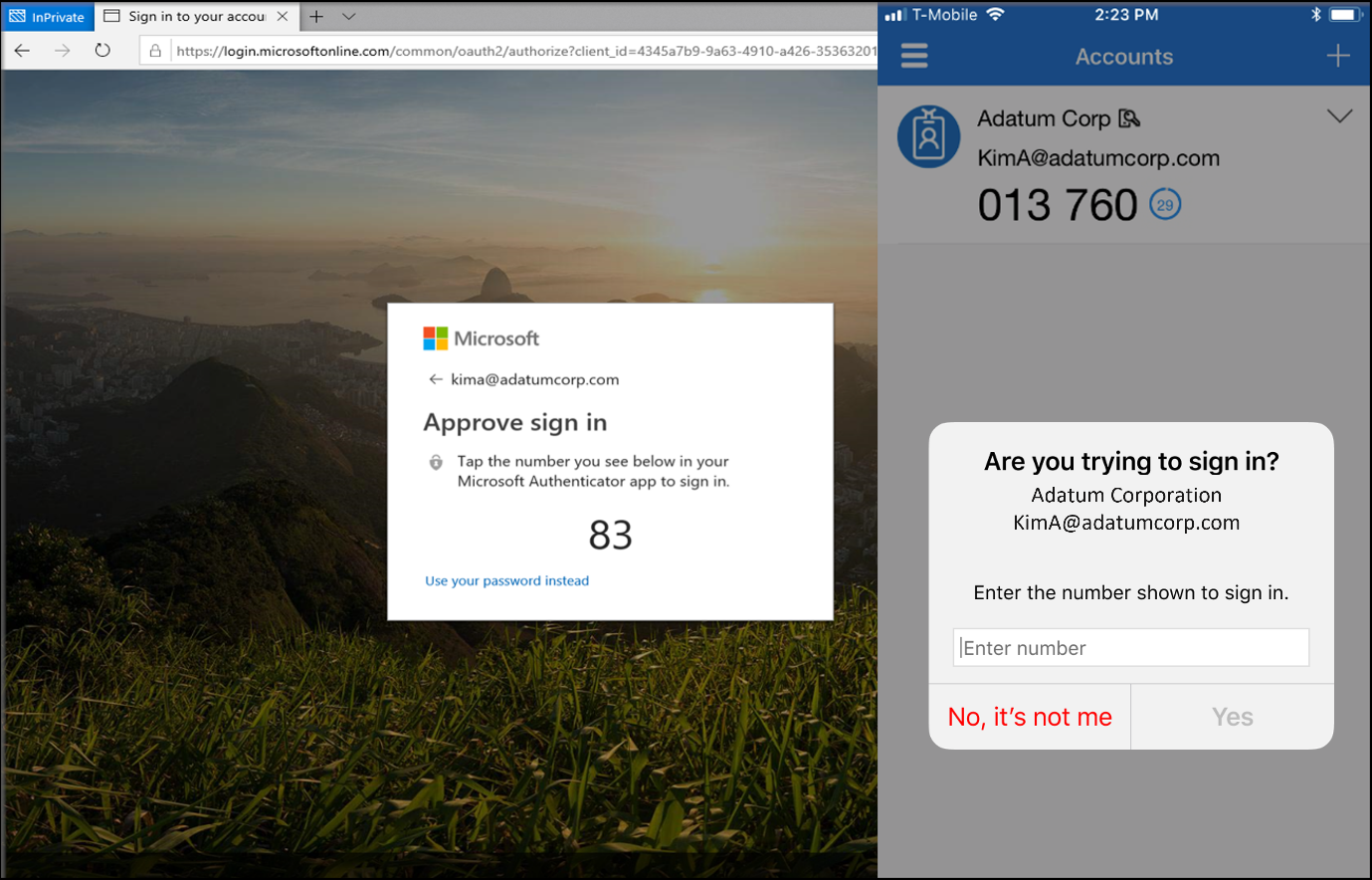

O number matching consiste em obrigar o utilizador a introduzir um código de dois dígitos antes de aprovar o pedido de autenticação. Caso não tenha sido o utilizador a iniciar o pedido de autenticação, não terá conhecimento do código, pelo que não poderá aprovar o pedido inconscientemente. Isto obrigará o atacante a pedir a introdução deste código por outro meio, pedido esse que o utilizador deve ser treinado a nunca aceitar.

Esta solução está em public preview desde Novembro de 2021, sendo que em Setembro deste ano já mais de 10000 organizações a utilizavam, e espera-se que nos próximos meses fique disponível para os restantes utilizadores de Microsoft 365. Neste momento é já a experiência por defeito para utilizadores que se autenticam sem password, o chamado passwordless sign-in.

O que nós dizemos

Na Knowledge Inside somos apologistas de tudo o que seja soluções que aumentem a proteção aos utilizadores, sobretudo se não aumentarem de forma significativa a complexidade das suas interações com os diferentes sistemas a que acedem.

O caso do number matching é uma perfeito exemplo disto, já que a entropia introduzida é mínima face ao aumento de proteção que proporciona. Convém não esquecer, no entanto que o elemento humano continua a ser fundamental, pelo que a adoção desta solução não deve dispensar a formação dos utilizadores sobre a mesma, em especial sobre os pedidos que podem receber de eventuais atacantes.

|