A cibersegurança é um tema obrigatório para todas as organizações independentemente da dimensão e da sua abordagem às tecnologias de informação. Sendo um problema complexo, as soluções surgem como um puzzle de acrónimos e de mensagens de marketing ambíguas.

É importante e desafiante conseguir identificar para cada uma das tecnologias (SIEM, SOAR, EDR e XDR) os seus pontos fortes e limitações, até porque existem áreas em que se sobrepõem e porque de fabricante para fabricante o conceito é por vezes diferente.

A eficaz defesa contra ameaças consiste atualmente em recolher (muitos) dados, correlacionar, detetar e responder às ameaças. É aqui que estas modernas tecnologias ou conceitos brilham. Analisemos então em mais pormenor cada um dos conceitos.

As soluções Security Information and Event Management (SIEM) são uma das principais ferramentas que as grandes organizações utilizam para o registo e identificação de problemas de segurança. A tecnologia surgiu para ajudar as organizações a agregar e correlacionar dados de várias fontes tais como Firewalls, Sistemas de deteção de intrusões e Gateways de e-mails. A centralização dos registos permite uma deteção e análise de ameaças mais eficaz, bem como responder a necessidades de conformidade.

As ferramentas mais modernas de SIEM tentam filtrar e apresentar apenas os eventos que precisam de atenção, com o objetivo de reduzir o esforço na análise dos dados e também os falsos positivos e decorrentes alertas excessivos que por norma fazem com que as reais ameaças passem despercebidas. O SIEM clássico tem assim como principal função registar, identificar e alertar ameaças.

Para reduzir ativamente o risco a uma ameaça, surgem as soluções Security Orchestration, Automation and Response (SOAR). As soluções SOAR complementam o SIEM, fornecendo uma forma de automatização de mitigação de incidentes iniciando ações em resposta a eventos ou gatilhos específicos.

As ferramentas SOAR normalmente ingerem sinais de uma variedade de tecnologias de deteção de ameaças, tais como SIEM, EDR, firewalls e gateways de e-mail. Em resposta a eventos detetados, os sistemas SOAR podem mitigar um ataque, criando por exemplo, de forma automática uma regra de bloqueio na firewall ou escalar a intervenção quando intervenção humana é necessária. Uma solução SOAR melhora a capacidade de resposta que o SIEM carece, mas requer alguns pré-requisitos. Nomeadamente, integrações com outras ferramentas de segurança bem como um investimento inicial na configuração para construir fluxos de trabalho e playbooks de resposta a eventos.

As soluções de Endpoint Detection and Response (EDR) procuram defender os pontos mais vulneráveis de qualquer infraestrutura de TI: servidores, desktops, portáteis e dispositivos móveis.

A abordagem clássica para detetar ataques implica procurar indicadores de compromisso. Os indicadores mais comuns são assinaturas de vírus, listas de endereços IP malignos, hashes MD5 de ficheiros de malware e URLs ou nomes de domínio em backlists. Se algum destes indicadores for observado numa rede ou num sistema operativo, um clássico antimalware age em conformidade, bloqueando o ataque. Esta abordagem, infelizmente, não se tem revelado eficaz na proteção de ataques mais avançados e direcionados a organizações específicas, executados com ferramentas personalizadas e originados através de endereços IP, Sites e domínios não catalogados como maliciosos.

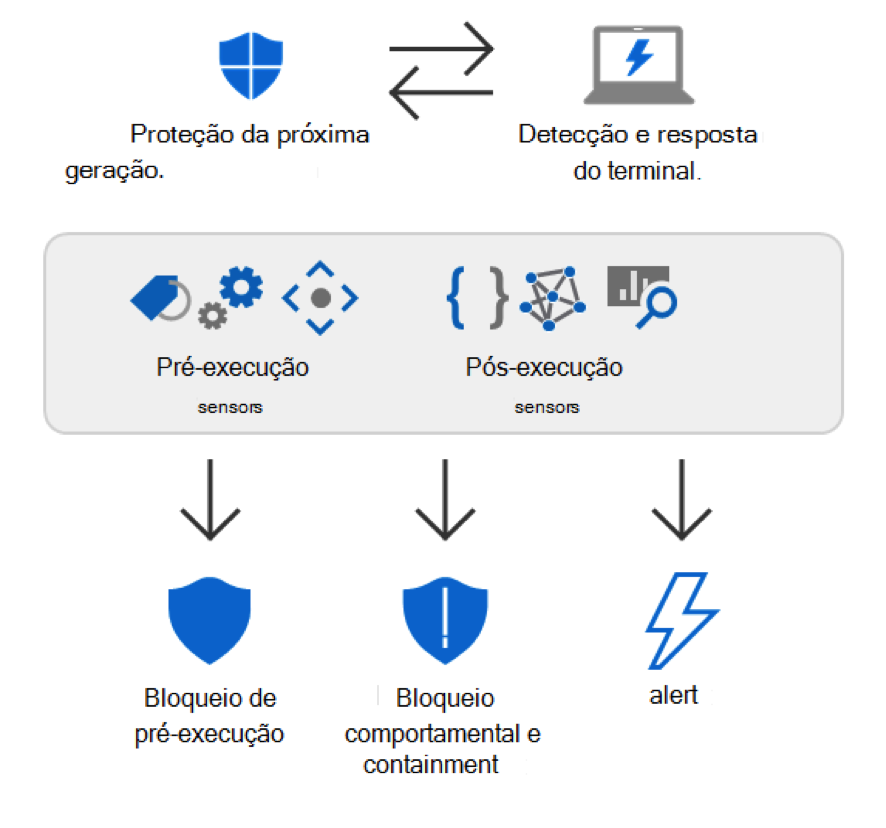

As soluções EDR procuram uma abordagem avançada e holística na segurança do Endpoint, o que normalmente inclui a gestão e avaliação de vulnerabilidades, a redução de superfície de ataque, a deteção de alteração de padrões e a deteção e resposta automática a ataques.

Ao contrário do SOAR onde é necessário criar regras, fluxos de trabalho ou playbooks, o EDR típico atua de forma automática, sem necessidade de investimento em parametrização de gatilhos e ações de resposta.

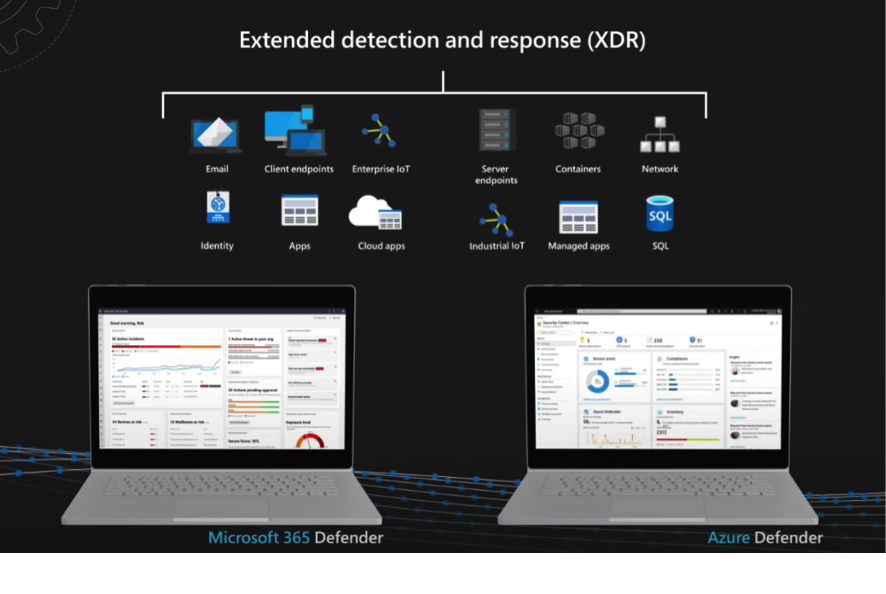

As soluções EDR apresentam uma melhoria significativa em relação às soluções tradicionais de segurança antivírus e antimalware. No entanto, os ataques de hoje são muitas vezes mais complexos e sofisticados do que uma exploração num único endpoint, o que torna o âmbito do EDR demasiado estreito para nos defendermos eficazmente contra uma operação maliciosa mais ampla. Assim surge o conceito Extended Detection and Response (XDR) que alarga o âmbito EDR para todo o moderno ambiente de TI.

Uma solução XDR inclui integrações com e-mail, suítes de produtividade (por exemplo, Microsoft 365), infraestrutura local e na Cloud. Uma monitorização abrangente em toda a superfície de ataque permite identificar padrões e detetar potenciais ameaças numa escala mais ampla — ligando os pontos entre eventos aparentemente díspares ou inócuos para reconhecer indicadores ou comportamentos e tomar medidas para prevenir ou parar ameaças. O objetivo é unificar o contexto de dispositivo e identidade para uma deteção e resposta de ameaças mais rápida e eficaz.

Tomando como exemplo a solução XDR da Microsoft e um ataque sofisticado efetuado por e-mail com um anexo malicioso este seria o processo:

1. Um utilizador recebe um e-mail com um anexo (malicioso)

2. O Defender for Office 365 analisa o e-mail mas a percentagem de "Indicador de Compromisso" não marca o e-mail como malicioso (por exemplo, 80% ou superior é malicioso, mas a pontuação de análise foi de 78%).

3. O correio é entregue na caixa de correio e o anexo é aberto no Endpoint (dispositivo)

4. O Microsoft Defender for Endpoint tem capacidades de análise avançadas (EDR) e marca o anexo como malicioso.

5. O hash do anexo é partilhado com o Defender for Office 365

6. Todos os novos e-mails maliciosos com o mesmo anexo estão bloqueados

7. Todos os e-mails existentes com o mesmo anexo são limpos através da função ZAP (zero-auto purge)

Aqui podemos observar o verdadeiro poder de uma solução holística de segurança. Com uma solução de segurança clássica, o malware poderia ter entrado na organização e causar graves danos, por exemplo, roubo de propriedade intelectual por um concorrente, malware para ganhos financeiros ou destruição de dados por ato de ciberterrorismo.

Assim e em resumo, na minha opinião o futuro passa por soluções XDR pela sua inteligência, abrangência e eficácia, mantendo o espaço para soluções o SIEM pela sua transversalidade e também por questões de conformidade no armazenamento de registos. Idealmente as soluções serão integradas ao ponto de se tornarem uma só.